Двухфакторная аутентификация в ИС

-

-

USB-токены и смарт-карты Рутокен в корпоративных информационных системах

Запросить демо- Загрузить

- Информационные материалы

Парольная защита уязвима: хорошие пароли трудно запомнить, слабые пароли не защищают. Использование механизмов многофакторной аутентификации, реализованных в Рутокен, — оптимальное по соотношениям цена/качество и надежность/удобство решение «проблемы паролей».

Несмотря ни на что, сегодня все равно для аутентификации в информационных системах (ИС) чаще всего используется связка логин/пароль. Эта комбинация известна серверу и человеку, который работает за клиентской машиной. На практике такая аутентификация чаще всего подвергается взлому, перехвату и фишингу. Ужесточение требований к паролю приводит к тому, что длинные, надежные и уникальные пароли редко используются. Зачастую нет ограничения на перебор, а все это означает, что пароль можно подобрать. При этом сложный пароль быстро забывается и приходится его записывать и клеить на монитор, а это небезопасно.

Существуют более защищенные способы аутентификации пользователя при входе в ИС. Эти способы описаны в документе ГОСТ 58833-2020, они основаны на использовании дополнительных технических средств и применении криптографии. Рутокен помогает реализовать эти способы и позволяют серьезно обезопасить доступ в ИС.

2FA vs «логин-пароль»

Эффективный способ повысить уровень надежности (доверия) процесса аутентификации — добавить в этот процесс дополнительный фактор в виде владения физическим устройством. При использовании смарт-карты или токена для аутентификации как раз это и делается — добавляется физическое устройство. В таком случае для входа в ИС пользователю достаточно подключить устройство Рутокен к компьютеру и ввести его PIN-код.

После внедрения двухфакторной аутентификации на основе устройств Рутокен можно быть уверенным, что злоумышленник не сможет выдать себя за легального пользователя и получить доступ к критически важной информации. Это главное преимущество двухфакторной аутентификации.

В случае, если логин и пароль украдены или подобраны злоумышленником, пользователь может не сразу обнаружить пропажу. А это значит, что любые незаконные действия могут выполняться от имени легального пользователя без его ведома. Используя Рутокен, не заметить пропажу устройства намного сложнее. Даже если его украдут или пользователь его потеряет, злоумышленник не сможет им воспользоваться из-за незнания PIN-кода: его подбор ограничен количеством попыток.

Для пользователя же запомнить короткий PIN-код устройства Рутокен намного проще, чем сложный пароль. Подробнее о преимуществе PIN-кода перед паролем для входа можно почитать в нашем исследовании.

- Вход в домен Windows/Linux

-

Что нужно

- Домен Active Directory\FreeIPA\Samba DC\ALD Pro\Альт Домен\ РЕД АРМ

- Инфраструктура открытых ключей (PKI)

- Индивидуальное устройство Рутокен ЭЦП 3.0 для каждого сотрудника

Как работает

Процесс аутентификации в инфраструктуре PKI происходит с использованием асимметричной криптографии, т. е. реализуется строгая криптографическая аутентификация по схеме запрос-ответ.

Администратор безопасности на внутреннем или внешнем УЦ генерирует ключевую пару на Рутокен для каждого сотрудника и записывает сертификат ключа проверки ЭП формата X509.

На сервер помещается открытый ключ пользователя. Его значение есть в сертификате ключа проверки электронной подписи (он же просто «сертификат»).

Сервер генерирует случайную числовую последовательность, которую клиент подписывает с помощью закрытого ключа на Рутокен. После этого электронная подпись отправляется на сервер, где проверяется при помощи открытого ключа пользователя. Аутентификация считается успешной, если подпись верна.

Для аутентификации пользователю необходимо подключить Рутокен к компьютеру и ввести PIN-код. О паролях можно забыть, вместо них будет использоваться асимметричная криптография, а пользователю достаточно помнить простой PIN-код. Использование PKI для процесса аутентификации входит в число лучших практик.

MS Windows

Доменная аутентификация в ОС Windows основана на службах сертификации Windows и криптопровайдерах Microsoft Smart Card Base CSP или Aktiv ruToken CSP v1.0.

GNU/Linux

Работа в ОС Linux аналогична работе в ОС Windows, но отличается тем, что требует наличия подключаемых модулей безопасности (PAM) и развернутой инфраструктуры PKI.

- Вход в локальную учетную запись (вне домена) на компьютере

-

Что нужно

- Индивидуальное устройство Рутокен для каждого сотрудника: Рутокен ЭЦП 3.0 или Рутокен MFA

- Компьютер под управлением операционной системой GNU/Linux

- Подключаемые модули безопасности для компьютера с ОС Linux (PAM)

Как работает

Для аутентификации в операционной системе Linux используются подключаемые модули безопасности (PAM), позволяющие проводить аутентификацию пользователей по токенам и смарт-картам Рутокен. PAM-модули, совместно с устройствами Рутокен, позволяют настроить двухфакторную аутентификацию двумя способами:

С использованием локальной инфраструктуры PKI

Для локальных машин пользовательский сертификат хранится в домашнем каталоге пользователя, закрытый ключ для аутентификации — на устройстве. Такой способ используется на устройствах Рутокен ЭЦП 3.0.

С использованием механизма «запрос-ответ» в рамках стандарта FIDO2

При попытке войти в учетную запись, ОС отправляет запрос, который подписывается ключом электронной подписи на токене. После этого в ОС реализуется проверка электронной подписи. Такой способ используется с устройствами Рутокен MFA.

- Смарт-карта Рутокен как электронный пропуск

-

Что нужно

- Смарт-карта Рутокен ЭЦП 3.0 с RFID-меткой

- Система контроля и управления доступом (СКУД)

Как работает

Смарт-карту Рутокен можно оснастить RFID-меткой, чтобы использовать ее в качестве электронного пропуска для прохождения дверей и турникетов, контролируемых СКУД.

Устройство Рутокен с фотографией и данными сотрудника становится единым средством аутентификации в помещениях и информационных системах. А значит сотрудник не будет забывать блокировать рабочий компьютер, ведь пропуск должен быть всегда при нем.

Сочетание устройства Рутокен и RFID-метки повышает общий уровень информационной безопасности в компании без лишних затрат.

- Аутентификация в корпоративных приложениях и системах единого входа (SSO)

-

Что нужно

- Устройство Рутокен ОТР

- Сервер аутентификации

- Система единого входа/корпоративное приложение или веб-сервис

Как работает

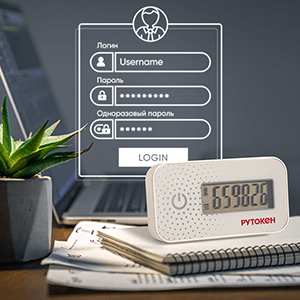

Вариант аутентификации по одноразовому паролю обычно применяется в системах единого входа (Single Sign-On), клиент-банках, системах управления сайтами и других системах.

В таких системах для усиления процесса аутентификации часто используются одноразовые пароли по технологии OATH-TOTP (технология выработки одноразового пароля «по времени»). Одноразовый пароль — дополнительный фактор защиты к обычной связке логин/пароль. Для каждого запроса на доступ к информационной системе используется новый пароль, действительный только для одного входа в систему.

Одноразовый пароль, безопаснее SMS- и PUSH-кодов, потому что он независимо вычисляется на сервере и клиенте с помощью криптографических преобразований и имеет механизм защиты от подмены.

Банковские аналитики и специалисты по безопасности давно уже пришли к выводу, что SMS/PUSH небезопасны, об этом на протяжении многих лет пишут в СМИ: РБК, Anti-malware и пр. Эксперты Минцифры (ранее Минкомсвязи) еще в 2016 года предупреждали о ненадежности SMS-сообщений и рекомендуют не использовать пароли и SMS для входа на ресурсы. Чуть позднее, в 2018 году о том, что SMS не являются подходящим методом доставки OTP, заговорили и в европейских странах. Европейский платежный союз заключил, что текстовые сообщения должны быть заменены на более безопасные методы.

Рутокен OTP — клиентское устройство для генерации одноразовых паролей. Устройство оснащено экраном и батареей для автономного функционирования, NFC- интерфейсом для инициализации и корректировки внутренних часов. Извлечь секретный ключ из устройства невозможно.

Для аутентификации в информационную систему необходимо ввести логин и пароль и нажать кнопку на корпусе устройства Рутокен OTP. После этого следует ввести уникальный одноразовый пароль в поле для заполнения.

Рутокен OTP создает одноразовые пароли на экране устройства по стандартному алгоритму OATH-TOTP (RFC 6238), поэтому работает «из коробки» во множестве коммерческих и open-source системах аутентификации.

- Аутентификация в корпоративных и публичных сервисах

-

Что нужно

- Устройство Рутокен ЭЦП 3.0 или Рутокен MFA

- Корпоративный или публичный сервис

- Компьютер или мобильное устройство

Как работает

Удаленный доступ к инфраструктуре предприятия

Рутокен защищает и упрощает вход в удаленные рабочие столы (VDI) или частную корпоративную сеть, заменяя однофакторную парольную аутентификацию двухфакторной. Таким образом, секреты хранятся в специализированных защищенных устройствах.

ЭДО

Рутокен формирует квалифицированную электронную подпись и служит средством двухфакторной аутентификации в клиенте ЭДО.

Веб-приложения

Компания «Актив» предлагает два способа аутентификации в веб-приложения:

С использованием инфраструктуры открытых ключей (PKI) и Рутокен ЭЦП 3.0

Для взаимодействия из веб-приложений с устройствами Рутокен создан бесплатный программный компонент Рутокен Плагин. Взаимодействие происходит через JavaScript API. Для работы подойдет любой компьютер под управлением ОС Windows, macOS или Linux с любым популярным браузером.

С использованием технологии FIDO2 и Рутокен MFA

Рутокен MFA позволяет аутентифицировать пользователей на любых веб-ресурсах, поддерживающих спецификацию WebAuthn. Для работы не требуется установка каких-либо драйверов, поддержка реализуется средствами настольных (Windows, macOS, Linux) или мобильных ОС (Android, iOS, Аврора) и любого современного браузера.

Рутокен MFA поддерживает два режима аутентификации — двухэтапную и беспарольную.

При использовании двухэтапной аутентификации пользователь привязывает аутентификатор к своей учетной записи на веб-ресурсе.

Вход в учетную запись осуществляется в два этапа:

- Пользователь вводит логин и пароль.

- Пользователь вводит PIN-код токена и подтверждает физическое присутствие касанием сенсорной кнопки.

При использовании беспарольной аутентификации, на устройстве хранятся дополнительные данные об учетной записи. При входе на портал не требуется заполнение полей логина и пароля, все операции проводятся только с токеном.

Такой метод позволяет полностью отказаться от ненадежных паролей.

Мобильные устройства

Для входа в ОС Аврора можно использовать токен или смарт-карту Рутокен ЭЦП 3.0.

Двухфакторная аутентификация может быть внедрена в приложения для мобильных ОС Android/iOS/Аврора. Для этого может быть использован Комплект разработчика (Рутокен SDK).

- Решение проблемы незаблокированных рабочих станций

-

Что нужно

- Любое устройство Рутокен

- Компьютер под управлением ОС MS Windows, GNU/Linux или macOS

Как работает

Автоматическую блокировку рабочего компьютера или удаленного подключения можно настроить при отключении устройства Рутокен. После блокировки доступ может получить только пользователь, у которого есть это устройство с необходимой ключевой информацией. Таким образом можно защитить рабочее место от несанкционированного доступа.

Достаточно просто настроить автоматическую блокировку рабочего места или соединения при извлечении токена или смарт-карты. А если оснастить устройство Рутокен RFID-меткой, то его можно использовать как электронный пропуск в системе контроля и учета доступа (СКУД). Таким образом, устройство Рутокен может быть единым средством аутентификации сотрудника в помещения и информационные системы.

- Комплексное решение по 2ФА для рабочих мест в крупных предприятиях

-

Что нужно

- Рутокен Логон для Linux

- Рутокен KeyBox

- Рабочие места с ОС Linux, в т. ч. отечественные Astra Linux, РЕД ОС, ОС Альт

- Домен: Active Directory, FreeIPA, Samba DC, ALD Pro, Альт Домен или РЕД АДМ

- Инфраструктура открытых ключей (PKI)

- Индивидуальное устройство Рутокен ЭЦП 3.0 для каждого сотрудника

- [опционально] IAM-система

Как работает

Программный продукт Рутокен Логон для Linux реализует аутентификацию в локальные и доменные учетные записи Linux, включая отечественные системы Astra Linux, РЕД ОС и ОС Альт, с использованием устройств Рутокен. Пользователю достаточно подключить Рутокен к компьютеру и ввести простой PIN-код, что освобождает от необходимости запоминания сложных паролей. В основе технологии лежит один из двух вариантов:

- Асимметричная криптография. Использование инфраструктуры открытых ключей (PKI) для аутентификации является одной из лучших практик безопасности;

- Стойкий и сложный пароль длинной 63 символа, который не нужно запоминать пользователю.

Централизованное развертывание Рутокен Логон для Linux в корпоративном домене осуществляется с помощью подготовленных сценариев (скриптов), включенных в дистрибутив продукта.

Рутокен KeyBox — это решение для управления жизненным циклом ключевых носителей, которое позволяет администраторам предприятия централизованно подготавливать их в качестве аутентификаторов для учетных записей Linux. KeyBox дает возможность генерировать ключевые пары на Рутокене для каждого сотрудника и записывать сертификат ключа проверки электронной подписи формата X.509. Другие главные возможности продукта включают:

- Выпуск пользовательских сертификатов в соответствии с их ролью и задачами.

- Контроль сроков действия сертификатов и своевременное их обновление.

- Ведение учета смарт-карт и USB-токенов, закрепление их за сотрудниками и рабочими станциями для контроля использования ключевых носителей в организации.

- Управление ключевыми носителями различных моделей и сертификатами X.509, выпущенными различными удостоверяющими центрами (УЦ).

- Централизованное управление политиками PIN-кодов смарт-карт и USB-токенов, включая задание сложности PIN-кодов и частоту их смены, а также разблокировку заблокированных устройств.

Рутокен KeyBox имеет в своем составе модуль интеграции с Рутокен Логон для Linux. Использование совместимой с Рутокен KeyBox инфраструктуры PKI позволяет территориально распределенным предприятиям готовить и обновлять ключевые носители полностью удаленно, на рабочих местах пользователей.

Если в организации используется система управления идентификацией и доступом (IAM), поддерживающая аутентификацию с помощью протокола Kerberos в модуле единого входа (Single Sign-On), можно реализовать сквозную аутентификацию. Это позволит пользователям, вошедшим в свою учётную запись, получить доступ к другим приложениям и сервисам без необходимости повторной аутентификации.

- Перечнень удостоверяющих центров (УЦ), поддерживаемых продуктом Рутокен KeyBox.

Продукты Рутокен для двухфакторной аутентификации

-

-

Рутокен ЭЦП 3.0

Криптографические токены и смарт-карты, поддерживающие российские и международные криптографические алгоритмы. Исполнены в виде USB-A и USB-C токенов или смарт-карт. Токены могут комплектоваться дополнительной Flash-памятью с возможностью защиты от несанкционированного доступа.

-

-

Рутокен OTP

Устройство для генерации одноразовых паролей (используется TOTP-алгоритм). Интерфейс NFC позволяет настраивать Рутокен OTP, задавая параметры протокола, а также синхронизировать время внутренних часов. Оснащено батарейкой, что обеспечивает автономное функционирование.

-

-

Рутокен MFA

Линейка пользовательских устройств для аутентификации в веб-приложениях, работающих на базе стека технологий FIDO2 в форматах USB-A и USB-C. Аутентификаторы выступают в качестве единого средства для защиты учетных записей онлайн-сервисов. Устройства оснащены сенсорной кнопкой для подтверждения владения при аутентификации.

Запросить демонстрацию

Отправьте заявку, чтобы получить консультацию специалистов и демонстрацию возможностей внедрения двухфакторной аутентификации в информационных системах с использованием продуктов Рутокен.