Рутокен Модуль

Рутокен Модуль — это набор интегрируемых программно-аппаратных средств обеспечения безопасности межмашинного взаимодействия (M2M), защиты автоматизированных систем управления технологическими процессами (АСУ ТП) и интернета вещей (IoT).

Решение позволяет:

- Повысить устойчивость систем к атакам с помощью технологии аппаратного криптографического корня доверия.

- Обеспечить соответствие целевых систем требованиям нормативной базы по уровню защиты.

К целевым системам применения Рутокен Модуль можно отнести:

- системы интернета вещей (IoT),

- автоматизированные системы управления технологическими процессами (АСУ ТП),

- системы контроля и управления доступом (СКУД),

- системы видеонаблюдения (СВН),

- автоматизированные системы контроля и учета энергоресурсов (АСКУЭ),

- транспортно-телематические системы,

- системы мониторинга и контроля удаленных и труднодоступных объектов,

- системы управления исполнительными механизмами.

Различные форм-факторы Рутокен Модуля (SOM, SoC, SAM) и широкие возможности комбинирования программных и аппаратных компонентов позволяют подобрать наиболее подходящие варианты для решения задач обеспечения безопасности, целостности и надежного функционирования целевых систем.

Рутокен Модуль будет полезен производителям:

-

Устройств и систем Интернета Вещей (IoT)

Рутокен Модуль защищает функционирование приборов и систем, находящихся в недоверенной зоне.

-

Оборудования, требующего наличия аппаратного криптографического модуля на борту

-

Средств защиты информации

Рутокен Модуль может использоваться в качестве аппаратного криптографического корня доверия с возможностью неизвлекаемого хранения ключей и сертификатов в таких продуктах, как VPN-клиенты, модули доверенной загрузки, инструментарий BIOS и UEFI.

-

Программного обеспечения общего назначения

Рутокен Модуль реализует полноценную функциональность встроенного и постоянно доступного в системе Рутокен ЭЦП 3.0, что позволяет генерировать ключевые пары и импортировать сертификаты для аутентификации и электронной подписи документов.

- Аутентификация устройств и пользователей информационной системы

-

Ситуация

Несанкционированный доступ к конечному устройству либо подмена самого устройства на аналогичное, но с уже внедренными закладками, открывает перед злоумышленниками широкий спектр возможностей вплоть до полного контроля целевой системы.

Решение

Каждое устройство и каждый пользователь системы должны проходить периодическую проверку на подлинность. Наиболее надежный способ — многофакторная криптографическая аутентификация с помощью устройств Рутокен.

- Защита конфиденциальности данных

-

Ситуация

Защита конфиденциальности данных c использованием алгоритмов ГОСТ 28147-89, ГОСТ Р 34.12 Магма, ГОСТ Р 34.13 Кузнечик.

Решение

Встроенные отечественные алгоритмы шифрования и выработки сеансового ключа позволят надежно защитить данные от несанкционированного анализа.

- Контроль целостности и идентичности данных (ГОСТ Р 34.10, CRISP, RSA)

-

Ситуация

Один из наиболее распространенных методов атаки на кибер-физические системы — перехват и подмена данных в канале связи.

Решение

Используя возможности протокола CRISP, функции расчета имитовставки и электронной подписи, Рутокен Модуль путем криптографического контроля целостности и идентичности, порядка обработки пакетов позволяет защитить данные, проходящие через канал связи от подмены, подстановки случайных последовательностей, либо продублированных пакетов.

- Контроль целостности устройства на уровне базовых компонентов (ГОСТ Р 34.11)

-

Ситуация

Устройства в кибер-физических системах находятся ближе к нарушителю, чем к владельцу. Это открывает злоумышленниками возможность атаки на уровне подмены базовых компонентов, таких как носители информации.

Решение

Рутокен Модуль позволяет хранить в своей защищенной памяти идентификаторы и физические характеристики компонентов (CPU, ППЗУ, модемы и т. д. ) либо математические производные (хэш) от набора присущих компонентам данных. На основании хранимой информации можно отслеживать аппаратную целостность удаленного устройства путем сверки хранимых данных с актуальными данными компонентов устройства.

- Контроль целостности файлов на носителе устройства (ГОСТ Р 34.10)

-

Ситуация

Подменив важные файлы на конечном устройстве, злоумышленник получает широкий спектр возможностей: от запуска вредоносных приложений до попытки захвата контроля целевой системы.

Решение

Подпись и проверка подписи исполняемых файлов, файлов данных, компонентов операционной системы на сертификате, хранящемся в Рутокен Модуль, позволит предотвратить запуск вредоносов и обработку некорректных данных.

- Другие задачи

-

Возможности Рутокен Модуль позволяют выполнять множество других задач обеспечения безопасности конечных устройств, корректности функционирования аппаратной и программной составляющей. Среди таких задач можно выделить:

- Организацию доверенной загрузки операционной системы устройства.

- Доверенное обновление софта и компонентов операционной системы.

-

-

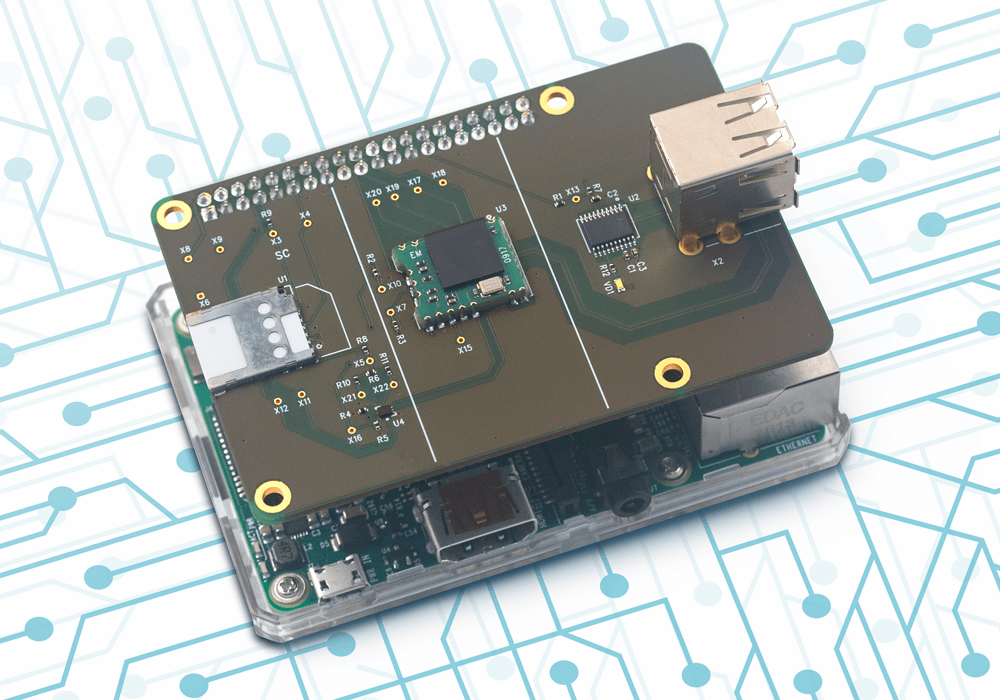

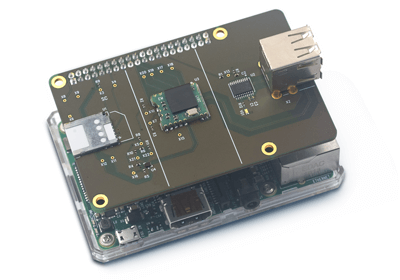

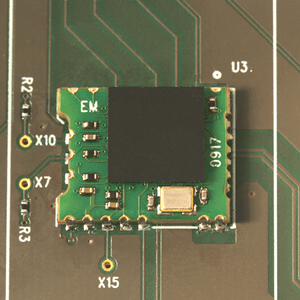

Мульти-интерфейсный модуль в форм-факторе System On Module (SOM)

Может располагаться как на монтажной плате конечного устройства, так и в любом свободном месте внутри корпуса устройства. Взаимодействие с устройством может осуществляться посредством интерфейсов UART, USB либо SPI. При необходимости неиспользуемые интерфейсы могут быть отключены на этапе производственной инициализации.

-

-

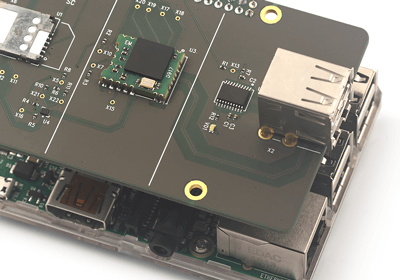

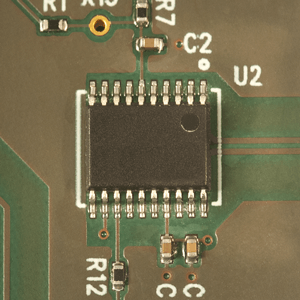

Встраиваемый модуль в форм-факторе микросхемы (SoC)

Этот форм-фактор удобен производителям конечного оборудования, т. к. дает возможность самостоятельной оптимизации пространства на монтажной плате конечного устройства.

-

-

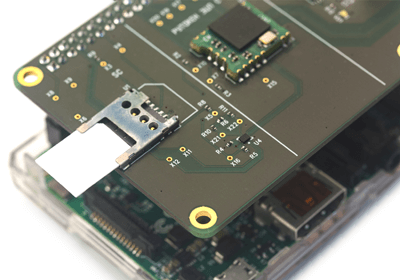

SAM-модуль

Удобен в случае наличия разъема для подключения смарт-карт различных форматов (SIM, full size), работающих в стеке стандартов ISO-7816.

- Совместимость с инфраструктурой VipNet SIES за счет поддержки протокола CRISP.

- ГОСТ Р 34.10-2001: генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- ГОСТ Р 34.10-2012/ГОСТ 34.10-2018 (256 и 512 бит): генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- ГОСТ Р 34.11-94: вычисление значения хеш-функции данных, в том числе с возможностью последующего формирования электронной подписи.

- ГОСТ Р 34.11-2012/ГОСТ 34.11-2018 (256 и 512 бит): вычисление значения хеш-функции данных, в том числе с возможностью последующего формирования электронной подписи.

- ГОСТ 28147-89: генерация ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- ГОСТ Р 34.12-2015/ГОСТ 34.12-2018, ГОСТ Р 34.13-2015/ГОСТ 34.13-2018 (Кузнечик): генерация и импорт ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- ГОСТ Р 34.12-2015/ГОСТ 34.12-2018, ГОСТ Р 34.13-2015/ГОСТ 34.13-2018 (Магма): генерация и импорт ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

-

Выработка сессионных ключей (ключей парной связи):

- по схеме VKO GOST R 34.10-2001 (RFC 4357);

- по схеме VKO GOST R 34.10-2012 (RFC 7836);

- расшифрование по схеме EC El-Gamal.

- RSA: поддержка ключей размером 1024, 2048, 4096 бит, генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- ECDSA с кривыми secp256k1 и secp256r1: генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- Генерация последовательности случайных чисел требуемой длины.

-

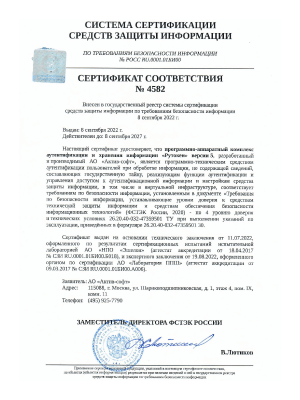

Сертификат на ПАК «Рутокен» №4582 ФСТЭК РФ

Подтверждает, что программно-аппаратный комплекс «Рутокен» версии 5 является программно-техническим средством аутентификации пользователей при обработке информации, не содержащей сведений, составляющих государственную тайну. ПАК «Рутокен» реализует функции аутентификации и управления доступом к аутентификационной информации и настройкам СЗИ, в том числе в виртуальной инфраструктуре, и соответствует требованиям технических условий и руководящих документов по четвертому уровню доверия, согласно «Требованиям по безопасности информации, устанавливающим уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий» по 4 уровню доверия.

-

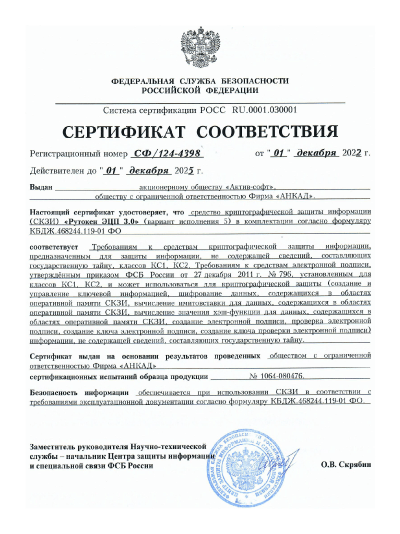

Сертификат на СКЗИ Рутокен ЭЦП 3.0 №СФ/124-4398

Сертификат № СФ/124-4398 удостоверяет, что СКЗИ Рутокен ЭЦП 3.0 соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащих сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2011г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.

-

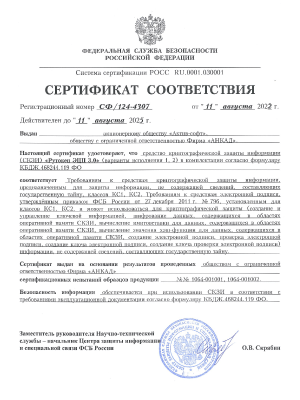

Сертификат на СКЗИ Рутокен ЭЦП 3.0 №СФ/124-4307

Сертификат № СФ/124-4307 удостоверяет, что СКЗИ Рутокен ЭЦП 3.0 соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащих сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2011г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.